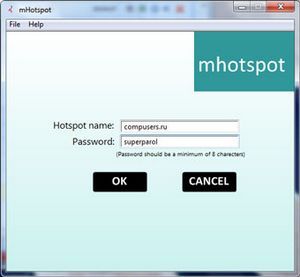

Инновационные разработки развиваются мгновенно. С каждым днем у нас делается все больше мобильных устройств — смартфоны и планшеты заполонили практически все. «Как возможно посредством WiFi подключиться к компьютеру либо ноутбуку» – вопрос, что тревожит многих. При условии наличия домашнего роутера, неприятность легко разрешима. Но что делать в ситуации, в то время, когда он отсутствует, а […]

Архив рубрики ‘Компьютерные советы’

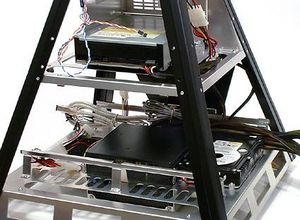

Тесты четырёх корпусов atx с уникальным дизайном

Ноябрь 15, 2016

Ноябрь 15, 2016  intellcity

intellcity Thermaltake Mozart TX: король количества Thermaltake решила нацелиться на рынок медиа-серверов, выпустив корпус с уменьшенной глубиной, что нельзя назвать мелким. По размерам он напоминает маленькой холодильник. Thermaltake Mozart TX | Внешний дизайн Не смотря на то, что по внешнему виду ясно, что перед нами какое-то компьютерное устройство, Mozart TX не напоминает ПК. По сути, корпус […]

Киностудия windows live

Ноябрь 14, 2016

Ноябрь 14, 2016  intellcity

intellcity Далеко не все знает, что ОС Windows имеет собственную программу для обработки видео, которая именуется Киностудия Windows Live. В случае если таковой программы нет на вашем компьютере, то ее неизменно возможно скачать с официального ресурса. Необходимо подчеркнуть, что такая программа будет поразительно нужна для тех людей, каковые хотят скоро сделать собственный самый первый ролик. Особенно […]

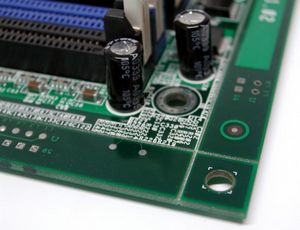

Тестирование семи двухпроцессорных материнских плат для xeon: nocona наступает

Ноябрь 10, 2016

Ноябрь 10, 2016  intellcity

intellcity SuperMicro X6DA8-на данный момент2 (I7525) Плата X6DA8-G2 от Supermicro. Версия платы: 1.1 Версия BIOS: 1.1 (08/14/2004) Цена: ~ $680 Мы взяли одну из флагманских моделей материнских плат Supermicro на E7525. X6DA8-G2 применяет южные мосты 6700PXH и Intel ICH5R. Помимо этого, производитель установил на 8-слойную плату контроллер SCSI Ultra320. Благодаря продуманному дизайну материнской платы северный мост, […]

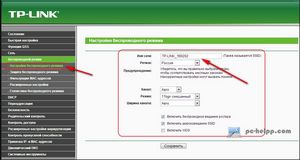

Инструкция по скрытию wi-fi сети с использованием маршрутизатора tp-link. как подключиться к невидимой сети

Ноябрь 7, 2016

Ноябрь 7, 2016  intellcity

intellcity Информация о том, что вы имеете возможность скрыть имя собственной беспроводной сети, не известно почему дешева далеко не всем пользователям интернета. При скрытия имени вашей домашней сети она станет невидимой. В этих условиях подключиться к интернету возможно посредством любого устройства, если вы располагаете информацией об имени данной сети. Само собой разумеется, процесс подключения будет характеризоваться […]

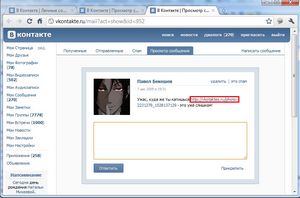

Как взломать страницу вконтакте (защита своей страницы)

Ноябрь 3, 2016

Ноябрь 3, 2016  intellcity

intellcity На сегодня страницы в социальной сети Вконтакте отлично защищены от взлома, и получить доступ к чужой странице весьма и весьма непросто. Вместе с тем до сих пор сохранились действенные способы, разрешающие взломать чужую страницу Вконтакте, каковые доказали собственную эффективность. Необходимо помнить о том, что действия по взлому чужих страниц считаются уголовным правонарушением и преследуются по […]

Технологии аппаратной защиты пк: tpm и другие

Ноябрь 2, 2016

Ноябрь 2, 2016  intellcity

intellcity AMT повышает безопасность и усиливает удалённый мониторинг Потому, что разработка AMT реализована аппаратно, совокупность управления имеет доступ кроме того к неработающим компьютерам, где ОС не запущена, либо же в случае если на компьютер наложен карантин в целях безопасности. Бизнес-платформы Intel Centrino Pro и vPro на данный момент поддерживают разработку удалённого мониторинга Active Management Technology (AMT) […]

Опубликовано в

Опубликовано в  Метки:

Метки: